בשנת 2016 כל המידע שלנו נמצא ברשת, בין אם זה בתוך הרשתות החברתיות, בענן, ובין אם במקומות שלא היינו מודעים לכך שהם זמינים גם לאחרים. המדריך הבא יסביר לכם כיצד לוודא שהפרטים הרגישים שלכם מאובטחים כראוי

בשנת 1996 צפינו את העתיד שבעוד 20 שנה מאיתנו כעתיד שבו יש יותר מכונות מאנשים. חסידי הקונספירציה אף צפו את הימים הללו כימים השחורים בהם המכונות יקחו פיקוד על העולם וינהלו אותנו ולא ההפך. ובכן, העתיד מעט שונה ופחות מבהיל, אך הצדק נמצא בעיקרון – הטכנולוגיה לא רק תרמה אלא גם הזיקה.

ככתב באתר מחשבים וטכנולוגיה, מיותר לציין שיש בי את כל האהבה עבור הטכנולוגיה והתקדמותה. אך אני סבור שכדאי מאוד להכיר את הטכנולוגיה הזו ולמימדים אליה היא מתפתחת, כי לא תמיד היא תיהיה שם לטובתינו. המדריך הזה מדבר על הנושא בו היא נוגעת ונוגסת לא מעט – החיים האישיים שלנו.

עם הופעת העננים (שהם בסך הכל מילה חדשה למה שהיה מוכר בעבר כשרתים מרוחקים), כל אתר שמכבד את עצמו, כל רשת חברתית וכל אפליקציה שומרים את המידע שלנו על שרתיה – התמונות שלנו, השיחות שלנו ובסופו של יום – כל דבר. נתחיל מזה שזוהי עובדה מוגמרת שאין לשנותה, אך כל זה אמור ליהיות נגיש ונראה אך ורק לנו ולמי שאנחנו סומכים עליו, וזוהי הנקודה של מדריך זה.

בעוד אנחנו מקבלים את העובדה שהמידע שלנו כיום שמור על שרתים מרוחקים, חשוב שנתגונן היטב מפני חדירה לפרטיות ופריצות חיצוניות של גורמים עוינים. לאחר חוויה לא נעימה לפני ככמה שבועות בה כמעט הייתי גם אני קורבן, ובלא מעט פעמים בעבר, לאחר מחקר מעמיק מאוד, אני שמח להביא לכם מדריך אשר יעניק לכם את כל הדרכים להתגונן מפני כל התקפה, פריצה או חשיפה לא מכוונת, שבסופו דבר אחד יהיה בטוח – אתם.

לנוחיותכם, המדריך יפרט וינמק כל פסקה ופסקה, אך יכיל בסוף מסקנות מודגשות מהמוסבר בפסקה, אותן יש לבצע על מנת להשאר בטוחים.

סיסמאות – איך זה עובד?

זוכרים את הימים בהם אמרנו, וצדקנו "אף אחד לא מכיר את הסיסמה שלי, אני לגמרי בטוח"? ובכן, הימים האלו נעלמו ומזמן. זו עובדה: כיום, כל האקר יכול לשים את היד שלו על הסיסמה שלנו. הוא אמנם לא יעשה זאת ישירות דרך פייסבוק, או אחד משירותיה של גוגל, אך אם יפול לידיו בסיס נתונים עם הסיסמה שלנו, או אם יבחר לפרוץ חשבון שפתחנו באתר שאינו חוסם מתקפות מסוג Brute Force – עם מספיק זמן ורצון, הוא ישיג אותה.

איך זה קרה, אתם שואלים? החומרה האהובה בה אנו עוסקים הלכה והתפתחה לאין שיעור, והעניקה להאקרים כוח עיבוד חסר תקדים. זה עובד כך – כאשר אנו מכניסים את הסיסמה שלנו תוך כדי הרשמה לאתר מסויים, היא מאוחסנת בבסיס הנתונים כאשר היא מוצפנת באופן חד-צדדי – כלומר, סיסמה שהוצפנה לא תוכל להפוך חזרה לטקסט קריא. הדרך בה האתר מסוגל לאמת את הסיסמה שלנו, הוא הצפנת הסיסמה שנית לאחר שהקשנו אותה בטופס ההתחברות, והשוואה לזו שקיימת בבסיס הנתונים.

- כיום לא די להסתפק בסיסמה שאף אחד אינו יודע. הדגש הוא על סיסמה חזקה ויחודית ושכבות הגנה משלימות, כמפורט בהמשך.

קל לנחש את הסיסמה שלנו

העובדה שלא ניתן להפוך סיסמה מוצפנת באופן ישיר לא נגסה בחלום הרטוב של האקרים לחדור לכל מקום, והם המציאו את שיטת ה-Brute Force: שיטה בה הם מריצים קטע קוד שיוצר צירוף של כל התווים האפשריים, כולל תווים מיוחדים, עד שישנה השוואה לסיסמה המוצפנת אותה הם מנסים לפצח, והיא מתגלה כטקסט קריא. כך בעצם נעשית פעולה שהופכת את הסיסמה חזרה לטקסט על ידי מספר רב של ניחושים.

נכון, מספר הצירופים עבור סיסמה בת כמה תווים עשוי ליהיות גדול, אך בואו נכנס לפרופורציות: עוד לפני כ-10 שנים, נחשף שמחשב עם מעבד ממוצע וכרטיס מסך מסוג 8800GTX העוזר לפעולות החישוב גם כן מסוגל לחשב כ-100 מליון צירופים בשניה. מיותר לציין שכיום המעבדים, כרטיסי המסך ומערכיהם מסוגלים להציע כוח של פי כמה מזה.

לפני כשלוש שנים אף נחשף מערך המחשבים של האקר המכיל כ-25 כרטיסי מסך מסוג Radeon HD7970 המסוגל לבצע כ-350 מיליארד ניחושים בשניה. על כן, קל להאקרים לנחש סיסמאות, וישנם אפילו מאגרים מוכנים באינטרנט ו "מחשבונים" למינהם ההופכים בשניות סיסמאות מוצפנות קלות.

- גם מחשבים ממוצעים ואף חלשים כיום יכולים לנחש את הסיסמה שלנו אם היא קלה מספיק.

אז איך בוחרים סיסמה חזקה?

עד כה ראינו את "תרחיש האימה". אז מה בעצם לעשות? חשוב להבין שלא משנה מה, גם למחשבים בעלי כוח עיבוד כפול או מרובע משל זה המוצג למעלה יש גבולות, וככל שמספר התווים בסיסמה שלנו מתארך, כך מתווספות דקות, שעות, ימים ואפילו שבועות וחודשים לתהליך ניחוש פוטנציאלי, מה שיכול לבטל את התהליך אצל רבים מההאקרים.

מספר התווים שבסיסמה חשוב מאוד, אך מה שבאמת עושה את ההבדל ואף יכול לבטל את הראשון הוא מה שנמצא בסיסמה. נקח לדוגמה סיסמה בת 10 תווים העשויה ממספר בלבד, נניח, מספר הטלפון שלנו. מספר הצירופים עבור סיסמה העשויה ממספרים בלבד כה קטן שאפילו אותם מחשבונים ברשת יכולים לנחש אותם – והדבר נכון גם כלפי סיסמאות המכילות מילים רגילות בלבד, ואף רק שניהם יחד.

אם כן, סיסמה מוגנת יחסית תיהיה כזו המורכבת ממספר גדול של תווים (מעל ל-8 מינימום ורצוי יותר), מכילה גם צירוף של מספרים וגם מילים. הסיסמה המושלמת אף תכיל בתוכה תווים מיוחדים דוגמת %&^#$,*@, ואות אחת גדולה או יותר. זה לא חייב ליהיות מסובך. נניח שהסרט האהוב עלי הוא The Avengers, ומספר הטלפון שלי הוא 0501974212. כך אשלב אותו לסיסמה מושלמת שקל לזכור: TheAvengers@0501974212&.

ההדגמה למעלה באמצעות מספר טלפון הינה היפותטית בלבד, כמובן שאין להשתמש במספר טלפון או כל דבר אחר מזהה כסיסמה. למה? כי אמנם אם תשלבו אותם עם אותיות ואותיות גדולות, למחשבים יקח שנים לנחש אותם. אך לעומת זאת בן אדם שמכיר את מספר הטלפון שלכם ואת הסרט האהוב עליכם, לדוגמה, יוכל לנחש אותה בקלות.

- אין לבחור בכל סיסמה המכילה מספר הקשור אליכם: מספר טלפון, תאריך לידה, תעודת זהות ואפילו הקוד לדלת במשרד.

- אותיות וספרות (במיוחד ספרות) לבדן הן חלשות. הסוד הוא בלצרף אותן יחד.

- על הסיסמה ליהיות ארוכה מספיק. גם במקרה הזה – הגודל קובע.

- ליתר אבטחה, מומלץ לשלב אותיות גדולות וקטנות, מספרים וסימני מקלדת מיוחדים.

אתרים לא מאובטחים יפילו אתכם

גם אם יש ברשותינו סיסמה חזקה ועוצמתית, עדיין נוכל למצוא יום אחד את חשבון הפייסבוק או הגוגל שלנו פרוץ. העקב אכילס שלנו, במקרה הזה, יהיה שימוש באותה הסיסמה, ובאחד מהמקרים נרשם איתה לאתר האולי הכי לא מאובטח שיש.

לא כל האתרים מכילים את הסטנדרטים בכל הנוגע לאבטחת סיסמאות וחשבונות. בעוד פייסבוק, גוגל, פייפאל ודומיהם מכילים מנגנון החוסם את המשתמש או נועל את חשבון הקורבן על מנת להגן עליו במצב שבו ישנם יותר מדי נסיונות לניחוש הסיסמה, אתרים אחרים לא מכילים זאת. למעשה, כמה מהאתרים הישראלים הגדולים ביותר אינם אף טורחים להצפין את הסיסמאות!

נפילה של הסיסמה שלכם לידיו של האקר דרך אחד מהאתרים האלו היא אפשרית, בדרך כלל על ידי חשיפה ברבים של בסיס הנתונים המכיל שמות, מיילים וסיסמאות של משתמשים בציבור, כך שהאקרים יכולים להשיג את הסיסמה הקבועה שלכם למקומות רבים ולהשתמש בה ובחשבונות הפרוצים שלכם באופן חופשי.

הפתרון הוא פשוט, כמובן. אנחנו לא יכולים לתקן את פרצות האבטחה שבכל האתרים, לכן יש לצאת מנקודת הנחה שרוב האתרים בהם אנחנו עושים שימוש אינם מכילים אבטחה חזקה מספיק, ולא להשתמש באותה סיסמה לכל מקום. עם סיסמאות שונות למקומות שונים ניהיה מוגנים ברוב המקומות גם אם אחת הסיסמאות שלנו תפול לידיים רעות.

- תמיד השתמשו בסיסמה שונה עבור כל אתר ואתר.

פישינג: פשוט לתת את הסיסמה שלכם

לא מדובר בטריק של שליטה מוחית כלשהי, אלא בניסיון מוצלח להוליך אתכם שולל. באמצעות שיטת הפישינג, על ידי כניסה לדפים מסויימים ה "מחופשים" לדפים מוכרים, תוכלו פשוט להכניס את השם משתמש והסיסמה שלכם בעצמכם, והם יגיעו הישר לידיים הלא נכונות.

השיטה הזו היא אולי הנפוצה ביותר כיום, ורבים נופלים בה. לדוגמה, נניח שנכנס לדף שנראה כמו חלק מפייסבוק עד לפרט האחרון, והוא יבקש מאיתנו את שם המשתמש והסיסמה. במבט חטוף – נראה סביר לחלוטין, הקוקיס ודאי פגו. אך מבט על ה-URL למעלה יראה כתובת השונה לחלוטין משל פייסבוק. יש כאלו שמשתמשים בדומיינים הדומים לאלו של אתרים גדולים עבור דפים אלו, עם שגיאת הקלדה קטנה ונפוצה, לדוגמה "youtubw" "facebok", מה שבפעולה זריזה כזו יפיל את המשתמש בקלות.

פישינג מתבטא בעוד צורות של הנדסה חברתית, אך העיקרון זהה: לתת את הפרטים שלכם בעצמכם על ידי פעולות לא נכונות. שיטה נוספת יכולה ליהיות הורדה מכוונת של קבצים המכילים תוכנת מעקב מסוג KeyLogger (שולחת את הסיסמה המוזנת בטופס לבעל התוכנה) – לרוב תוכנות שקריות או אפילו אקט תמים של אדם קרוב עליו אתם סומכים המנסה לגשת לחשבון שלכם.

- שימו לב תמיד לכתובת ה-URL בשורת הכתובות שבדפדפן בעת הזנת הסיסמה שלכם, ושימו לב לקבצים אותם אתם מורידים או מקבלים.

הפתרון שיהרוג כל ניסיון פריצה

שמרנו את הטוב לסוף. ישנו פתרון נוסף שיעיל יותר מכל השיטות המפורטות למעלה. ארחיק לכת ואומר שהוא אפילו יכול להחליף את כולן (אך אני בהחלט ממליץ לעקוב אחרי כל השלבים). כמובן שיש לו קאץ' קטן: לא כל האתרים תומכים בו, והוא עשוי להתפס לא נוח בידי משתמשים מסויימים.

אתרים ואפליקציות גדולים בעלי צורך באבטחה מהשורה הראשונה, כגון פייסבוק, גוגל, פייפאל, סטים ודומיהם – עושים שימוש בשכבת אבטחה נוספת חוץ מסיסמה: הטלפון שלכם – מכשיר הנמצא איתכם רוב הזמן באופן פיזי ונותן לכם שליטה מלאה על המתרחש. בעת כל התחברות מדפדפן חדש או מחשב אחר לא מזוהה, תקבלו הודעת SMS עם קוד משתנה, אותו תצטרכו להקיש בהתחברות לפייסבוק על מנת להכנס.

לכן, לא משנה מה, אלא אם כן הטלפון שלכם נופל באופן פיזי לידיים של בן אדם אחר, כל ניסיון פריצה יבלם בקלות על ידי הטלפון שלכם, שכן גם להאקר המתקדם ביותר אין גישה אל הטלפון שלכם (אלא אם כן נתתם את הסיסמה שלכם או קיבלתם קובץ מעקב מאותו אדם באקט של פישינג, כמפורט בפסקה הקודמת).

דעתי היא שמדובר בשכבת אבטחה נהדרת וראוי שכל אחד יאבטח את החשבונות שלו איתה. נכון שזה כרוך באי נוחות מסויימת של תלות במכשיר הטלפון – אך כיום הוא נמצא איתנו כל הזמן, והקוד מגיע באופן מידי. אשוב ואזכיר שמדובר בהתחברות ממקומות חדשים בלבד בפעם הראשונה, לכן כמעט ולא תתבקשו לעשות תהליך זה.

- אימות טלפוני הוא פתרון האבטחה החזק ביותר שקיים. כך אתם מוודאים שרק אתם נכנסים לחשבון שלכם.

פרטיות ועננים למינהם

אם עקבתם אחרי כל המדריך היטב, כנראה שכבר הבנתם שהשורה התחתונה, במרומז, הוא שהסכנה נובעת מכך שכל המידע שלנו נשמר ברשת. שירותי הענן שנכנסו לתאוצה בשנים האחרונות הם אמנם טכנולוגיה מבורכת העוזרת לנו לגשת לנתונים שלנו מכל מקום, בשונה מפעם שאז כל המידע היה שמור על מכשיר אחד. אך העובדה שכעת המידע שלנו מרחף אי שם בעננים דורשת אבטחה.

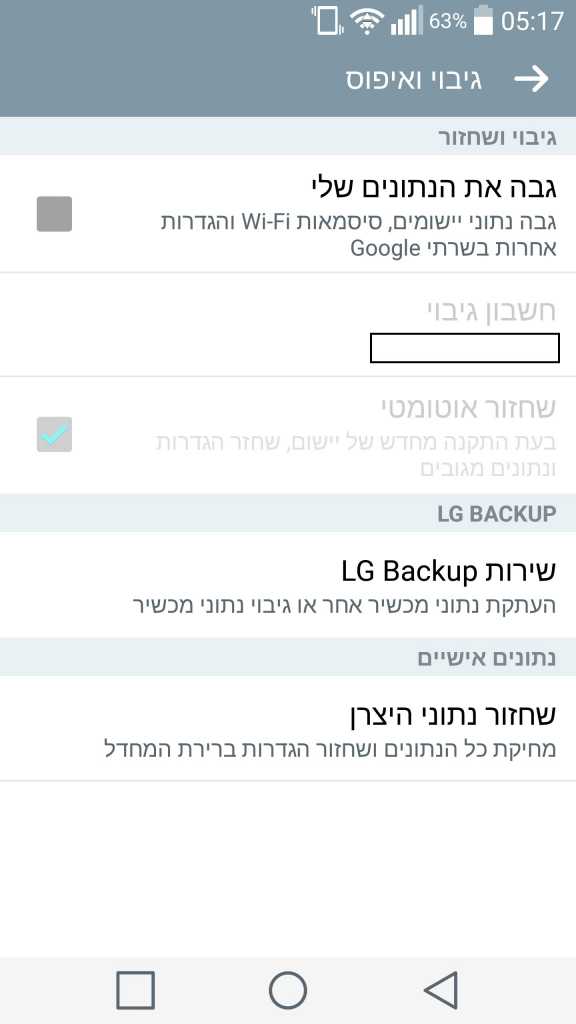

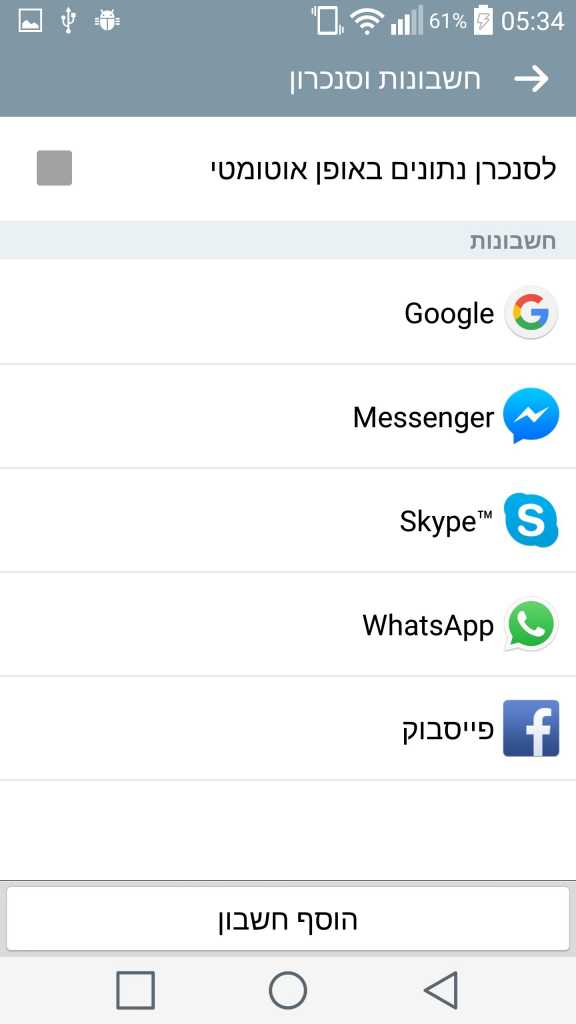

שימו לב לשירותי הענן. לא תמיד אתם צריכים אותם – אך הם פועלים עם התקנת מערכת הפעלה, בין אם זה OneDrive בחלונות 10, בין אם זה סנכרון עם GoogleDrive \ חשבון גוגל באנדרואיד או iCloud במכשירי אפל. כברירת מחדל, הם מסנכרים בזמן אמת את המידע שלכם מהמכשיר, ואף מייבאים מידע ממכשירים נוספים, ולא תמיד יהיה זה המכשיר הרצוי לכך. לכן אם אין לכם צורך בגיבוי ובסנכרון לענן, דאגו לבטל הגדרות פרטיות מיותרות.

מפגע נוסף ולא קטן בפרטיות הינם שירותי המיקום. בכל מכשיר נייד, שירותי המיקום נועדו על מנת לקשר אותנו לשירותים שימושיים כגון שירותי GPS שהם חלק מהיום יום. אך אפליקציות רבות כגון פייסבוק עושות שימוש בהגדרה זו, כל עוד היא דולקת, על מנת לפרסם בפומבי את המיקום הנוכחי שלכם. בפייסבוק, לדוגמה, בהודעות הפרטיות ובסטטוסים.

זה אף יכול לגלוש מעבר לאלו המקושרים אתכם באפליקציות אלו. לפני כשנה נחשף "שירות" זדוני בשם "Marauder's Map", רפרנס לשמה של המפה מסדרת ספרי הארי פוטר המאפשרת לעקוב אחר כל תזוזה באזור – ובדיוק כמו ברפרנס, כל הנדרש הוא להקיש שם של אדם מפייסבוק, והשירות יפרט את המיקום הנוכחי שלו, בהתבסס על כל פעולה אחרונה בפייסבוק (כגון שליחת הודעה בצ'אט, לדוגמה). השירות כיום נסגר, אך רבים כמוהו עשויים לצוץ שוב.

הקפידו לאפשר במכשיר שלכם את שירותי המיקום אך ורק לאפליקציות הזקוקות לו, כגון אפליקציות GPS, מזג אוויר וכדומה. ובכלל, מומלץ לכבות את שירותי המיקום כאשר אין בהם צורך, שכן הם לא רק חוסכים בסוללה אלא גם "מחביאים" את המיקום שלנו בכל מצב.

- השגיחו על שירותי הענן ועל פעילותם. תמיד בדקו את הגדרות הסנכרון והפרטיות בכל מכשיר

- שימו לב אילו אפליקציות עושות שימוש בשירותי המיקום שלכם וכיצד. כבו את הגדרות המיקום כאשר אין בו צורך.

סיכום

בשנת 2016 קשה להשאר אנונימיים ובטוחים. נכון? חלקית. זה נכון אם אתם "ראש קטן". במידה ואתם לא שמים לב לקישורים, הגדרות מסויימות, משתמשים באותן סיסמאות חלשות בכל מקום ומחלקים מידע בקלות, יותר מסביר שתהפכו לקורבן – מאותם האנשים שזה קורה להם כרעם ביום בהיר והם תוהים איך ולמה, ויש הרבה מהם כיום.

אם אתם זהירים, אתם עשויים למצוא שבשנת 2016 יש הרבה יותר כלים להתגונן מאשר בשנת 2006. אם תשכילו לעקוב אחרי כל הכללים והנקודות שבמדריך, ועל אחת כמה וכמה להבין לעומק כיצד מתרחשות כיום פרצות, תוכלו לדעת היכן לאטום את הדלתות כמו שצריך.

כמובן שישנן עוד הרבה סוגים של פריצות, תמיד יהיו והן אף יתפתחו. אך אילו הנקודות העיקריות, ובין כל זה דבר אחד לא אמור להשתנות – וזו הזהירות שלכם.